Actualmente el foco principal de los ciberdelincuentes son las aplicaciones Web. Según Gartner el 75% de los ataques están dirigidos a estas plataformas, sin embargo para muchas organizaciones aún no es una prioridad la implementación de tecnologías para su protección.

Las empresas deben tener en cuenta que al sufrir un ataque dirigido a sus aplicaciones Web se ven expuestas a la pérdida de información sensible, de datos de sus clientes y a la indisponibilidad de sus sistemas, entre otras consecuencias, que eventualmente conllevan a una afectación de la reputación, productividad y finanzas de la empresa por perdida de negocios o multas de entes reguladores.

Los ataques a aplicaciones se están multiplicando, “en el país seis millones de personas fueron víctimas del cibercrimen, el 20 por ciento de las pymes recibieron un ataque y más del 50 por ciento de las instituciones financieras fueron afectadas”, comentó Jorge Silva, gerente general de Microsoft Colombia y añadió que “los cibercriminales operan a través de organizaciones con técnicas muy sofisticadas”.

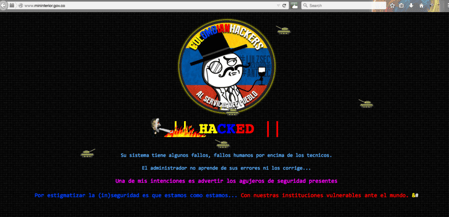

Tan solo en Colombia en los últimos años se han presentado varias irrupciones, algunas muy recordadas como aquella ocurrida en julio de 2014 cuando al menos 25 sitios web de entidades gubernamentales, entre las que se encuentran las páginas de la alcaldía de Armenia, Coldeportes, y el Concejo de Medellín, fueron atacadas por Anonymus Colombia, bajo las modalidades de defacement y denegación de servicio. Al igual que en enero de este año cuando la web del Ministerio del Interior durante más de ocho horas mostró un mensaje que indicaba había sido hackeada por un grupo de hackers colombianos.

Los defacement son cambios o modificaciones que los atacantes hacen a un sitio web, por lo general no son muy dañinos y solo pretenden llamar la atención. Pero no solo existen estos, son varias las modalidades de las cuales hoy en día deben cuidarse las organizaciones. La denegación de servicio, el robo de información usando inyecciones SQL, el robo de sesiones de usuario mediante Cross Site Request Forgery (CSRF), son solo algunas de las que nuestro equipo de consultores ven más seguido.

¿Qué medidas tomar?

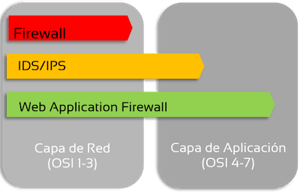

Tradicionalmente se implementaban Firewalls para proteger el perímetro, sin embargo estos ofrecen una protección limitada a las aplicaciones Web, ya que solo inspeccionan la IP y el puerto, o IPS, pero solo detectan vulnerabilidades conocidas, por esto la mejor alternativa es utilizar un Web Application Firewall (WAF), ya que solo estos pueden detectar y bloquear ataques a las aplicaciones Web de manera completa.

Tradicionalmente se implementaban Firewalls para proteger el perímetro, sin embargo estos ofrecen una protección limitada a las aplicaciones Web, ya que solo inspeccionan la IP y el puerto, o IPS, pero solo detectan vulnerabilidades conocidas, por esto la mejor alternativa es utilizar un Web Application Firewall (WAF), ya que solo estos pueden detectar y bloquear ataques a las aplicaciones Web de manera completa.

Los WAF se adaptan y aprenden de su entorno para poder aplicar las medidas y controles necesarios, activan y protegen constantemente las aplicaciones web contra las amenazas mediante reconocimiento de patrones para detectar y frustrar ataques de día-cero y otras amenazas en evolución, protege las sesiones para ayudar a prevenir la suplantación y mitiga vulnerabilidades conocidas.

En adición a los beneficios ya mencionados, los WAF han ganado atención pues su implementación contribuye al cumplimiento de regulaciones como PCI DSS, lo cual es muy conveniente para algunas industrias.

La inclusión de estas tecnologías dentro de su esquema de protección es un paso importante, sin embargo hay otras tecnologías que le ayudan a elevar los niveles de seguridad como anti DDoS, balanceadores, sandboxing y autenticación fuerte, entre otros. No olvide que los esfuerzos en seguridad nunca deben enfocarse en una sola tecnología pues las amenazas cambian rápida y radicalmente y lo que hoy es efectivo para combatirlas tal ves mañana no lo sea tanto.

Tenga en cuenta que la eficacia de los controles y esfuerzos mencionados depende en gran parte de la configuración de seguridad sobre el servidor de aplicación. Asimismo, es importante recordar que puede optar por implementar la solución WAF como un servicio tercerizado de forma que usted no tendría que incurrir en la inclusion de elementos extra a su infrastructura ni cargas operativas y administrativas adicionales.

En caso de que les interese conocer más sobre el tema, les recomiendo los sitios de OWASP y WASC, los cuales se enfocan en este vector de amenazas. Allí pueden encontrar el OWASP Top Ten, que representa un amplio consenso acerca de las fallas de seguridad más críticas de las aplicaciones Web, glosarios y otros artículos de interés.

Fuentes: Fortinet, OWASP